Ciberseguridad en redes y servicios 5G

Ricardo Peña

Security Associate Partner

IBM Consulting

Estamos asistiendo a una (r)evolución tecnológica sin precedentes. De hecho, algunos hablan de una cuarta revolución industrial: la Revolución Digital.

Durante las últimas décadas, hemos sido testigos de un desarrollo tecnológico exponencial que hace difícil imaginar lo que está por venir en los próximos 10 o 15 años. Mientras que aún queda bastante para que podamos disfrutar de todos los beneficios del 5G, en el Mobile World Congress 2023 ya se hablaba de 6G.

Las megatendencias generan muchas expectativas y hype, e invitan a reflexionar sobre su ciberseguridad:

- Si hablar de la relevancia de la ciberseguridad puede entenderse como un freno a las expectativas de una tecnología emergente, ¿qué conclusiones podemos extraer?

- Cómo, quién y cuándo ocuparse de la ciberseguridad en 5G. Si no ha sido antes y no debe ser después, ¿existe alguna razón para no aprovechar el momentum?

Estado del despliegue 5G

Hasta la fecha, el despliegue se ha basado en la integración de nuevos equipos radio 5G con las redes 4G existentes (5G NSA – Non Stand Alone) o en actualizaciones del software de los equipos radio 4G (5G DSS – Dynamic Spectrum Sharing).

Si bien ya estamos entrando en la segunda ola del despliegue, no será hasta dentro de 2 o 3 años cuando se perciba un cambio sustancial.

Las características avanzadas de esta quinta generación (baja latencia, ancho de banda, densidad de dispositivos conectados, menor consumo de batería, virtualización de redes …) permitirán habilitar nuevos casos de uso con un enorme poder para transformar la industria y la sociedad, abriendo la puerta a un colosal desarrollo económico venidero.

No hay liderazgo sin inversión. Disfrutar de la tecnología 5G real (5G SA – Stand Alone) exige desplegar nuevas redes 5G, basadas en nuevas arquitecturas. Y, como todo cambio de modelo, no está exento de nuevos riesgos de ciberseguridad.

Contexto regulatorio

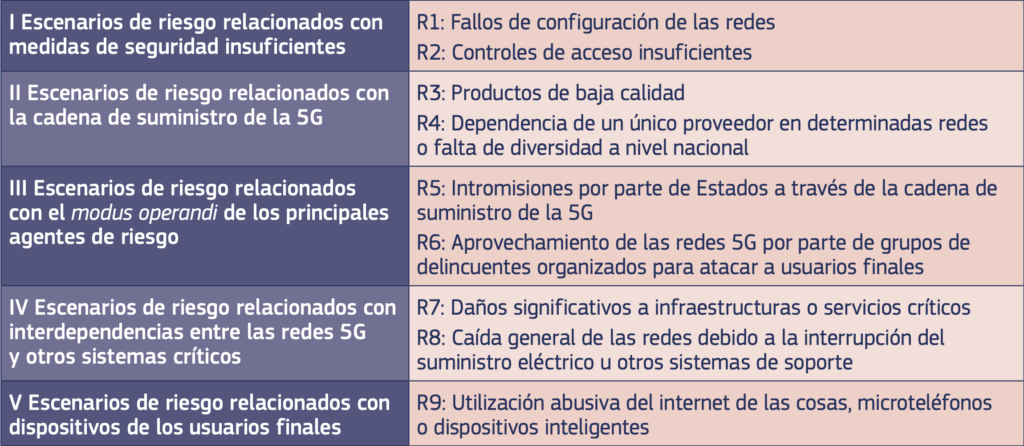

Durante 2019, la Comisión Europea y la Agencia Europea de Ciberseguridad (ENISA), en coordinación con los Estados Miembros y los diferentes operadores de telecomunicaciones, completaron un análisis de los riesgos de ciberseguridad en redes 5G, identificando las principales amenazas y vulnerabilidades.

En enero de 2020 se publicó el conjunto de medidas (EU Toolbox for 5G Security) para mitigar las 9 áreas de riesgo identificadas.

Como consecuencia de estas actuaciones, y en cumplimiento de la Recomendación de la Comisión Europea, el Gobierno de España aprobó el RD-Ley de Ciberseguridad 5G que establece, entre otras, las siguientes obligaciones para los operadores:

- Utilizar únicamente elementos de red certificados para la construcción y operación de sus redes 5G.

- Sustituir cualquier elemento de un suministrador de alto riesgo o que haya sido vetado.

- Diversificar la cadena de suministro, redundando los elementos de red con tecnología de al menos 2 fabricantes diferentes.

- Cumplir las especificaciones del Esquema Nacional de Seguridad para Redes y Servicios 5G.

La guerra comercial entre Estados Unidos y China tiene impacto directo en la tecnología 5G. Varios países se han unido al veto que inició EEUU sobre Huawei y ZTE. A pesar de que ni la legislación española ni el EU Toolbox hacen referencia expresa a estas empresas chinas, los reguladores europeos justifican la necesidad de adoptar medidas que garanticen la ciberseguridad de la tecnología 5G y el refuerzo de la autonomía y soberanía tecnológica de la Unión Europea.

La polémica está servida. Mientras, a fuego lento, se cocina el Esquema Europeo de Certificación 5G.

Seguridad 5G por diseño o por defecto

El estándar 5G incorpora numerosas mejoras de seguridad por diseño, con mejores protocolos de autenticación, generalización del cifrado de datos e incremento de la privacidad para el suscriptor, por citar algunas.

Las encuestas revelan que la mayoría de las personas tiende a pensar que, por defecto, es más seguro que 4G, cuando realmente no lo es. El problema es que muchas organizaciones están pensando que los riesgos de ciberseguridad son esencialmente los mismos que en 4G. Desplegar una función de red 5G, que un fabricante entrega previamente certificada, a priori no proporciona el mismo nivel de seguridad que en 4G.

Veamos un ejemplo:

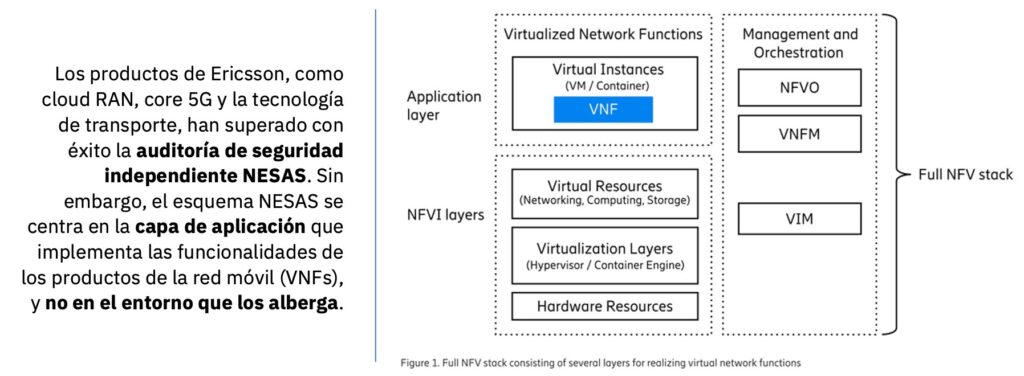

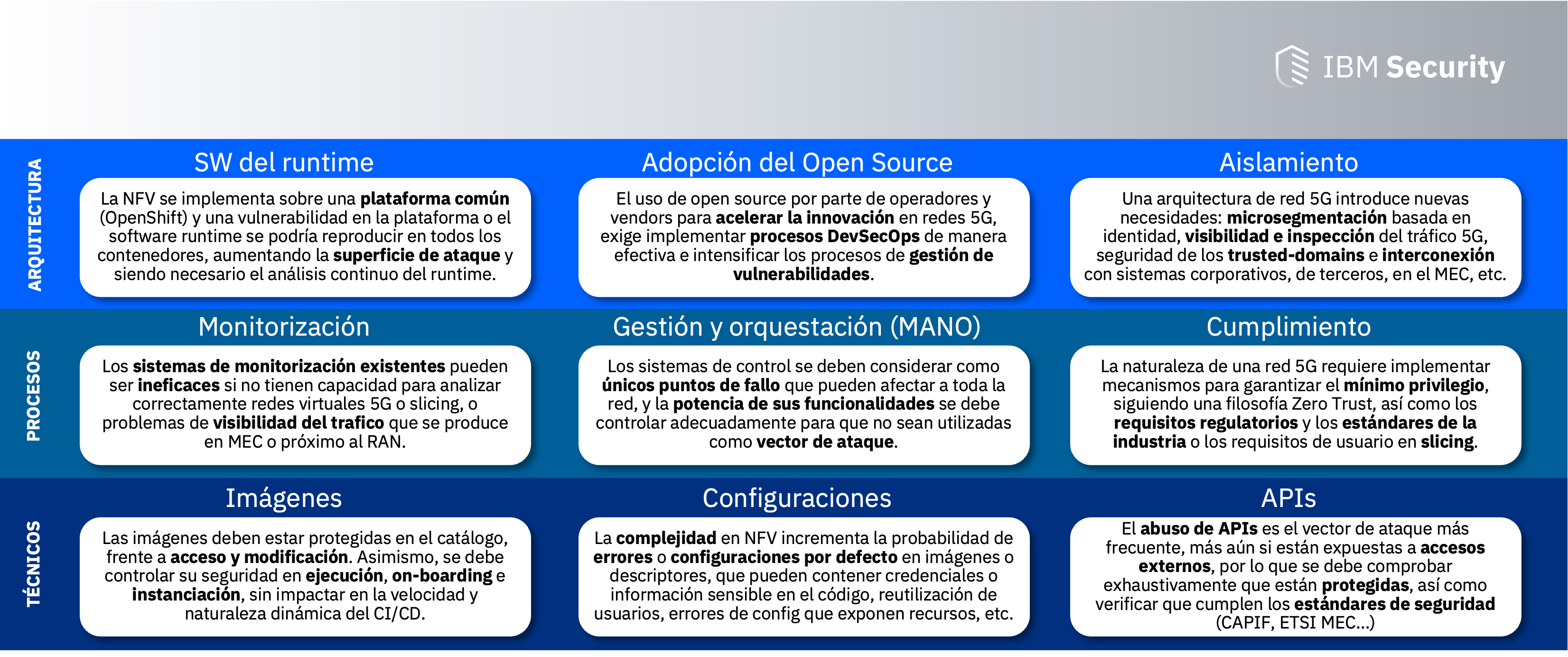

A diferencia de 4G, donde los elementos de la red son estancos, la naturaleza desagregada de 5G permite desplegar las funciones de red de forma virtualizada o en contenedores, sobre un stack tecnológico abierto.

La orquestación del despliegue se produce de una forma dinámica, organizando los recursos según los requisitos de rendimiento, disponibilidad o seguridad de cada caso de uso y cliente. Estos recursos se despliegan en redes lógicas, y en instantes, sobre una misma infraestructura física, gracias a la tecnología 5G network slicing.

Las funciones de red se ejecutan sobre diferentes arquitecturas cloud orientadas a servicios, dependientes del software de múltiples fabricantes y trasladando la carga de computación al extremo (edge computing), donde se habilitan numerosos interfaces y APIs, tanto internas como externas. Esto hace que el número de potenciales puntos de contacto crezca exponencialmente.

Estos nuevos modelos permiten una enorme agilidad en el despliegue y operación de redes 5G, pero incrementan notablemente la superficie de exposición y, por tanto, el riesgo de ciberseguridad.

Principales retos de ciberseguridad de las redes 5G

La tecnología para la virtualización o contenerización de funciones de red 5G (NFV) no es una excepción. Aporta notables beneficios y es esencial para conseguir el rendimiento prometido por 5G, pero no está exenta de retos de ciberseguridad.

Las soluciones tradicionales pueden no ser adecuadas ni suficientes para conseguir la visibilidad necesaria o el control del entorno. Las nuevas soluciones disponen de capacidad accionable, además de monitorizar los nuevos casos de uso y amenazas existentes en un entorno 5G con nuevas arquitecturas, procesos y requisitos técnicos.

Por si estos retos no fueran pocos, las organizaciones se enfrentan actualmente a una escasez de ciber talento y tienen un problema para atraer y retener a profesionales cualificados. La seguridad de los entornos cloud es uno de los mejores ejemplos donde mayor demanda existe en la actualidad y donde la experiencia es un factor determinante y escaso.

Proteger estas redes y servicios es una tarea compleja que requiere la colaboración de todo el ecosistema para conocer los riesgos e impedir que los adversarios puedan aprovechar las debilidades de la tecnología.

A medida que 5G se despliega y escala para conectar millones de dispositivos, todos en el ecosistema deben tener una postura de seguridad e implementar las soluciones adecuadas. Se trata de mantenerse por delante de los atacantes y aprovechar el momentum antes de que sea tarde.